Dropbox ist so eine App, auf die viele Nutzer nicht mehr verzichten können oder möchten. Die Synchronisation zwischen verschiedenen Geräten geht leicht von der Hand und in der Regel läuft auch alles Fehlerfrei. Mac Nutzer sollten allerdings aufpassen, denn offenbar verschafft sich die Mac App von Dropbox entweder das Systempasswort, oder gleich vollständigen Root-Zugriff auf das System, ohne es wirklich zu benötigen.

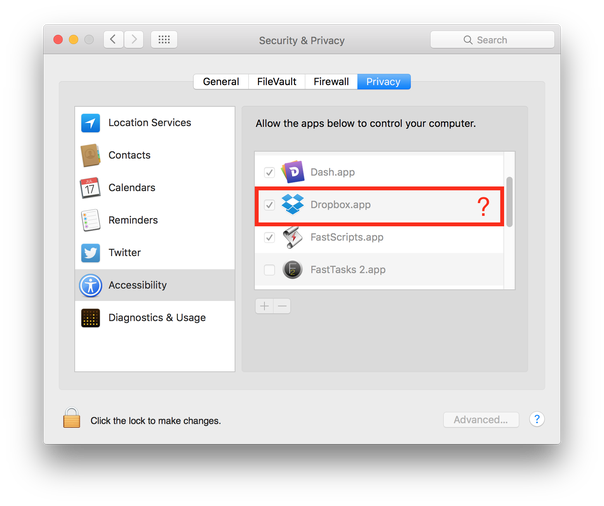

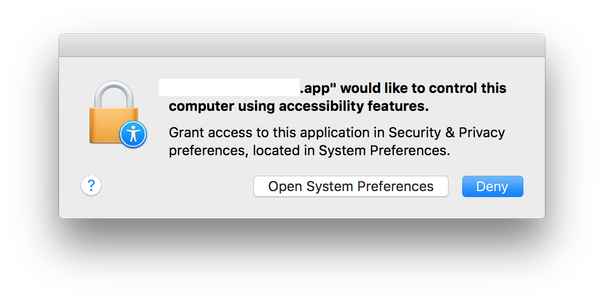

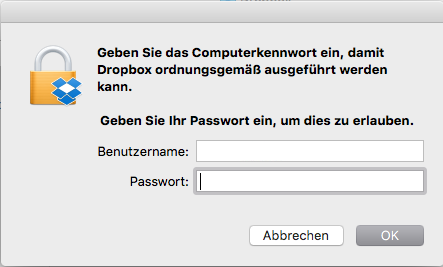

Hacker News berichtet aktuell, dass sich die Dropbox App auf dem Mac wohl vom Nutzer unbemerkt in die Liste der „Accessibility Apps“ schmuggelt und dadurch die Rechte bekommt, den Mac komplett zu steuern. Normalerweise müsste hier eine explizite Nachfrage der App nach eben diesem Recht erfolgen – die Bestätigung erfolgt dann erst durch Eingabe des Admin-Passworts. Dropbox allerdings umgeht diese eigentlich vom System erzwungene Abfrage und fragt einfach direkt nach dem Admin-Passwort, damit „Dropbox korrekt funktionieren kann“. Weiter führt man bei Hacker News aus, dass für dieses Umgehen der Abfrage wohl ein wenig Manipulation am Betriebssystem nötig ist.

Doch warum ist das ganze nun schlimm? Dafür gibt es mehrere Gründe: Einerseits stellte man fest, dass der Vollzugriff aufs System nicht einfach widerrufen werden kann – Dropbox schreibt sich einfach selbst wieder diese Rechte zu, wenn es nicht komplett deinstalliert wird. Das bedeutet im Umkehrschluss, dass Dropbox entweder euer Admin-Passwort im Cache speichert, wo es theoretisch ausgelesen werden kann, oder aber sich einfach direkt vollständige Root-Berechtigungen zuschreibt. Auch das ist mit Blick auf die Systemsicherheit eine eher schlechte Lösung.

DATENSCHUTZHINWEIS: Dieses Video ist im erweiterten Datenschutzmodus von YouTube eingebunden. Durch den Klick auf das Wiedergabesymbol willige ich darin ein, dass eine Verbindung zu Google hergestellt wird und personenbezogene Daten an Google übertragen werden, die dieser Anbieter zur Analyse des Nutzerverhaltens oder zu Marketing-Zwecken nutzt. Weitere Infos hier.

Die Bedrohung ist zwar an sich eher theoretischer Natur, da es wohl bislang noch keinen bekannten Hack gibt, aber wie immer ist es nur eine Frage der Zeit, bis eine derartige Lücke ausgenutzt werden kann. Schlimmer wird es vor allem dadurch, dass ein einfacher Fehler im Dropbox Code dafür sorgen kann, dass ein Angreifer Vollzugriff auf euer System erlangen kann.

Wie kann man sich nun davor schützen? Die einfachste Lösung wäre wohl, statt Dropbox auf einen alternativen Anbieter wie Apples eigene iCloud, Microsoft OneDrive oder Box.net zu setzen. Wer aber weiterhin Dropbox nutzen will, sollte die App zunächst vollständig deinstallieren. Bei der Neuinstallation sollte man dann alle Schritte sorgfältig durchgehen und die Abfrage nach dem Passwort mit „Cancel“ bzw. „Abbrechen“ schließen. Die Dropbox App funktioniert danach auch weiterhin wie gewohnt, lediglich einen Nachteil hat dieser Umweg: Nach jedem Neustart des Systems oder der App erscheint die Nachfrage erneut und muss geschlossen werden. Gibt man versehentlich doch sein Passwort ein, beginnt der Ablauf mit Deinstallation und Neuinstallation von vorne.

Wie erwähnt, die Bedrohung ist erst einmal lediglich theoretischer Natur, dennoch weckt die Praxis von Dropbox Zweifel, ob es noch die richtige Lösung ist. Letztlich umgeht die App wissentlich eure und Apples Sicherheitsvorkehrungen um sich nicht benötigte Rechte zuzusichern.

Ein kurzer Test bei uns im Büro hat genau dieses Vorgehen bestätigt. Nach dem Login und öffnen des Dropbox Ordners fragt Dropbox direkt nach dem Admin-Passwort des Systems.

Eine Stellungname von Apple oder Dropbox zu dem Thema gab es bislang nicht.

[Update 12.09.2016 – Stellungnahme von Dropbox]

Wie auch andere Applikationen benötigt Dropbox zusätzliche Berechtigungen, um bestimmte Features und Integrationen ermöglichen zu können. Das Betriebssystem auf dem Gerät eines Nutzers kann ihn möglicherweise dazu auffordern, zur Bestätigung sein Passwort einzugeben. Dropbox hat zu keinem Zeitpunkt Einblick in oder Zugriff auf diese Passwörter. Berichte, denen zufolge Dropbox Benutzeroberflächen imitiert oder Systempasswörter abgreift, sind völlig falsch. Wir haben erkannt, dass wir besser kommunizieren müssen, wie diese Berechtigungen genutzt werden und wir arbeiten daran, dies zu verbessern.

Auch direkt im Thread bei Hacker News hat sich Dropbox zu Wort gemeldet:

„Hi HN — Ben from Dropbox here on the desktop client team. Wanted to clarify a few things —

– Clearly we need to do a better job communicating about Dropbox’s OS integration. We ask for permissions once but don’t describe what we’re doing or why. We’ll fix that.

– We only ask for privileges we actively use — but unfortunately some of the permissions aren’t as granular as we would like.

– We use accessibility APIs for the Dropbox badge (Office integrations) and other integrations (finding windows & other UI interactions).

– We use elevated access for where the built-in FS APIs come up short. We’ve been working with Apple to eliminate this dependency and we should have what we need soon.

– We never see or store your admin password. The dialog box you see is a native OS X API (i.e. made by Apple).

– We check and set privileges on startup — the intent was to make sure Dropbox is functioning properly, works across OS updates, etc. The intent was never to frustrate people or override their choices.

We’re all jumping on this. We’ll do a better job here and we’re sorry for any anger, frustration or confusion we’ve caused.“

Bleibt natürlich noch die Frage, wie die App sich nach entfernen der Berechtigungen erneut die eben entfernten Rechte zusichern kann – ohne erneute Eingabe des normalerweise nötigen Passworts.

[Update Ende]

Was haltet ihr davon – werdet ihr Dropbox jetzt von eurem Mac verbannen oder nehmt ihr das Risiko in Kauf?

Quelle&Bilder: Hacker News

Via: Twitter user @aral

![HM24 Gaming-PC HM247518 [AMD Ryzen 7 5700X / 32GB RAM / 1TB SSD / RTX 4070 / Win11 Pro]](https://media.nbb-cdn.de/product_images/listing_image/HM24-GamingPC-HM247518-p827544?size=195)